Jak uchronić się przed cyberatakiem na przydomową instalację OZE? Zobacz na co zwrócić uwagę!

Dostęp do ekologicznej energii poprzez wykorzystanie alternatywnych źródeł gwarantuje korzyści dla zdrowia, klimatu oraz redukcję emisji gazów cieplarnianych do atmosfery. Jednak rozwój sektora energii odnawialnej opiera się na szerokim wykorzystaniu rozwiązań cyfrowych, które wspierają procesy i funkcjonowanie instalacji OZE. Wprowadzając cyfryzację w dziedzinie zielonej energii, istotne jest pamiętanie o potencjalnych zagrożeniach cybernetycznych, które mogą towarzyszyć temu procesowi.

Instalacje OZE przetwarzają energię odnawialną pochodzącą z odnawialnych źródeł energii, czyli źródeł obejmujących energię wiatru, promieniowania słonecznego, energię aerotermalną, geotermalną, hydrotermalną, energię pochodzącą z fal, prądów i pływów morskich, a także energię elektryczną pozyskiwaną z biomasy, biogazu, biogazu rolniczego i biopłynów. Największą grupę prosumentów stanowią prosumenci korzystający z energii słonecznej. Według szacunków Ministerstwa Klimatu i Środowiska w 2023 roku liczba takich prosumenckich instalacji przekroczy aż 1,5 miliona.

Prosumenci, którzy dążą do bezpiecznego wytwarzania energii elektrycznej na własne potrzeby, powinni zastosować odpowiednie środki zapewniające bezpieczeństwo sieciowe.

Warto zaznaczyć, że w przypadku małych instalacji prosumenckich najczęściej wykorzystuje się falowniki jako urządzenia posiadające dostęp do sieci. To właśnie one są najbardziej narażone na ataki, zwłaszcza przy nieprawidłowej konfiguracji.

Korzyści i ryzyka związane z podłączeniem przydomowych instalacji odnawialnych źródeł energii do Internetu

Najbardziej bezpiecznym rozwiązaniem dla użytkownika jest podłączenie instalacji OZE jedynie do lokalnej sieci, odseparowanej od Internetu. Z drugiej strony, połączenie umożliwiające zdalny dostęp jest wygodne zarówno dla właściciela, jak i producenta urządzenia. Współcześnie większość dostępnych produktów umożliwia połączenie z chmurą producenta, co wymaga stałego dostępu do Internetu dla falownika.

Korzyści wynikające z podłączenia instalacji do Internetu obejmują zdalne monitorowanie stanu instalacji poprzez stronę internetową lub aplikację mobilną, możliwość pobierania i korzystania z automatycznych aktualizacji udostępnianych przez producenta, oraz możliwość uzyskania wydłużonej gwarancji oferowanej przez niektórych producentów.

W sytuacji, gdy instalacja OZE jest podłączona do Internetu, skutkiem udanego ataku może być utrata finansowych korzyści z generacji energii elektrycznej lub wzrost kosztów zużycia energii, wynikający z przejęcia kontroli nad instalacją. Atak może również prowadzić do ujawnienia danych użytkownika instalacji, uzyskania dostępu do sieci domowej właściciela oraz stworzenia możliwości ataku na inne urządzenia podłączone do tej sieci, takie jak komputery, smartfony, tablety czy urządzenia IoT. Dodatkowo może dojść do uszkodzenia urządzenia, na przykład poprzez wgranie wadliwego oprogramowania lub jego zaszyfrowanie, co wymagałoby poniesienia dodatkowych kosztów na zakup nowego urządzenia oraz przestoju w pracy.

Jak dochodzi do ataku?

“Słabe” elementy, które mogą być wykorzystane przez cyberprzestępców, są nazywane wektorami ataku. Poprzez wykorzystanie tych wektorów, atakujący mogą uzyskać nieuprawniony dostęp do systemu, sieci lub urządzeń. Im bardziej złożony jest system, tym większe potencjalne ryzyko występowania różnych wektorów ataku.

Jak dbać o cyberbezpieczeństwo instalacji OZE?

Aby zwiększyć bezpieczeństwo instalacji OZE, istotne jest podejmowanie określonych działań i ostrożne postępowanie w sytuacjach, w których ryzyko jest większe. Przestrzeganie ogólnych zasad "cyberhigieny" oraz aktywne podejmowanie środków mających na celu ograniczenie ryzyka nieuprawnionego dostępu do urządzeń i wykorzystywanej sieci są ważne dla podniesienia poziomu bezpieczeństwa.

Bezpieczeństwo haseł

Cyberprzestępcy często wykorzystują powszechne hasła (na przykład 12334, abcd, qwerty, admin12 itp.) lub informacje publicznie dostępne, aby uzyskać nieuprawniony dostęp do kont użytkowników. Używanie tak popularnych haseł znacząco zwiększa ryzyko ataku na nasze konta. Dlatego ważne jest, aby zmienić domyślne hasło od producenta na nowe i silne, opierając się na przykład na poniższych wskazówkach. Unikajmy przewidywalnych haseł, takich jak daty, nazwiska czy imiona naszych zwierząt domowych. Ważne jest również używanie różnych haseł do różnych celów.

Phishing

Jednym z najczęściej spotykanych rodzajów ataków w świecie online jest phishing. Jest to technika socjotechniczna, w której przestępcy używają manipulacji i oszustwa, aby osiągnąć zamierzony cel. Najczęściej jest to realizowane poprzez wysyłanie fałszywych wiadomości e-mail, SMS lub komunikatorów internetowych. Celem przestępców jest wprowadzenie użytkownika w błąd i skłonienie go do podjęcia działań zgodnych z ich zamiarami. Przykładem może być sklonowanie strony logowania do panelu kontrolnego instalacji, a następnie nakłanianie użytkowników do podania swoich danych na fałszywej stronie.

Chroń swój sprzęt

Smartfony, tablety, laptopy i komputery stacjonarne są często celem ataków cybernetycznych. Bezpieczeństwo tych urządzeń ma bezpośredni wpływ na bezpieczeństwo instalacji OZE, ponieważ służą do odczytu parametrów pracy i dokonywania zmian konfiguracyjnych. Aby chronić te urządzenia, ważne jest regularne aktualizowanie oprogramowania, korzystanie z oprogramowania antywirusowego oraz blokowanie urządzenia, gdy nie jest używane. Warto również zastosować kod PIN, hasło lub odcisk palca jako zabezpieczenie dostępu do urządzenia, co utrudni atakującym wykorzystanie urządzenia w przypadku jego utraty lub kradzieży.

Pamiętaj o zgłaszaniu ataków

Cyberataki mogą być trudne do wykrycia, dlatego ważne są natychmiastowe prośby o wsparcie lub poradę, gdy otrzymamy podejrzaną lub nietypową wiadomość lub kontakt. Zgłaszanie podejrzanych działań w cyberprzestrzeni może znacznie zmniejszyć potencjalne szkody spowodowane przez ataki. Ważne jest, aby jak najszybciej zgłaszać ataki - nikt inny nie zrobi tego za nas. Zgłoszenia można dokonać na stronie incydent.cert.pl.

Zastosowanie rekomendowanych zaleceń z pewnością przyczyni się do zwiększenia bezpieczeństwa dla prosumentów, co pozwoli na optymalizację korzyści wynikających z wykorzystania energii z odnawialnych źródeł.

Źródło: Rekomendacje dotyczące cyberbezpieczeństwa dla prosumentów OZE - gov.pl

Polecane

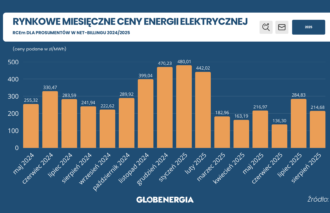

Znamy RCEm za sierpień – znowu spadek

Czy branża jeszcze wierzy w rynek? 12% firm PV chciało odejść